Nội dung chính

Kỹ thuật chiếm đoạt tiện ích Chrome uy tín, cắm mã độc tinh vi để đánh cắp hoa hồng tiếp thị liên kết đang là mối đe dọa bảo mật nghiêm trọng nhắm vào hàng triệu người dùng.

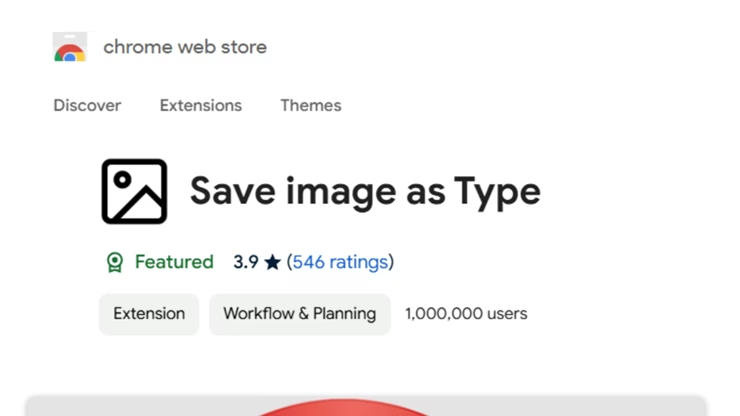

Trong vai trò một chuyên gia bảo mật ứng dụng, tôi nhận thấy một xu hướng đáng báo động: thay vì phát triển tiện ích độc hại từ đầu, tin tặc đang áp dụng chiến lược mua lại (acquisition) các công cụ hợp pháp đã có sẵn lượng người dùng lớn. Vụ việc mới nhất liên quan đến tiện ích “Save Image as Type” trên Chrome Web Store là một minh chứng điển hình cho phương pháp tấn công có hệ thống này.

Phân Tích Kịch Bản “Ve Sầu Thoát Xác” Trong Bảo Mật Trình Duyệt

Tiện ích “Save Image as Type”, với lợi thế giải quyết nhu cầu chuyển đổi định dạng ảnh (đặc biệt là WebP và AVIF) sang các định dạng phổ biến hơn như JPEG hay PNG, đã thu hút hơn 1 triệu lượt cài đặt. Đây chính là mồi nhử hoàn hảo. Nhóm Karma, được xác định là thủ phạm đứng sau vụ việc này, đã thực hiện việc mua lại quyền kiểm soát tiện ích này vào khoảng cuối tháng 11/2025.

Ngay sau khi hoàn tất giao dịch, một payload độc hại đã được âm thầm đưa vào. Mục tiêu không phải là phá hủy hệ thống, mà là một hình thức kiếm tiền tinh vi hơn: thao túng lưu lượng truy cập (traffic redirection) để chiếm đoạt tiền hoa hồng tiếp thị liên kết (affiliate commission) từ các giao dịch mua sắm của nạn nhân trên các sàn thương mại điện tử lớn như Amazon, Adidas, và Shein.

Google đã nhanh chóng phản ứng bằng cách gỡ bỏ công cụ này khỏi kho ứng dụng sau khi các nhà nghiên cứu bảo mật báo cáo. Tuy nhiên, thiệt hại đã xảy ra trong nhiều tuần trước đó, chứng tỏ tốc độ lây lan và sự tin tưởng mù quáng mà người dùng dành cho các công cụ có xếp hạng cao.

Bằng Chứng và Quy Mô Mạng Lưới Độc Hại

Nhà nghiên cứu Wladimir Palant đã theo dõi hoạt động của nhóm Karma từ cuối năm 2024 và nhận diện được một mạng lưới rộng lớn các tiện ích trên cả Chrome và Microsoft Edge đã bị chiếm đoạt tương tự. Điều này không phải là một vụ tấn công đơn lẻ mà là một chiến dịch được tổ chức bài bản, tập trung vào việc khai thác uy tín (E-A-T trong khía cạnh phần mềm).

Đây là một bài học đắt giá về Quản trị Rủi ro Chuỗi Cung Ứng Phần Mềm (Software Supply Chain Risk). Khi bạn tin tưởng một tiện ích, bạn không chỉ tin tưởng nhà phát triển ban đầu mà còn tin tưởng vào bất kỳ chủ sở hữu nào mua lại nó sau này.

Hành Động Khẩn Cấp: Tăng Cường Phòng Thủ Cho Trình Duyệt

Để đảm bảo an toàn, việc rà soát và loại bỏ các mối đe dọa tiềm tàng là bắt buộc. Dựa trên kinh nghiệm xử lý sự cố an ninh mạng, tôi khuyến nghị các bước hành động sau, đặc biệt cho người dùng Windows và macOS thường xuyên sử dụng Chrome:

- Gỡ Bỏ Ngay Lập Tức: Truy cập thẳng vào trang Quản lý tiện ích mở rộng (chrome://extensions) và gỡ bỏ “Save Image as Type” nếu nó vẫn còn tồn tại trên hệ thống của bạn.

- Kiểm Tra Cài Đặt Chính Sách (Policy Setting): Một số mã độc có thể cố gắng thiết lập các chính sách cứng để ngăn bạn gỡ bỏ. Hãy kiểm tra Regedit (trên Windows) hoặc các file cấu hình để đảm bảo không có chính sách lạ nào được áp dụng cho Chrome.

- Quét Sâu Hệ Thống: Sau khi loại bỏ tiện ích, hãy chạy quét toàn bộ hệ thống bằng các công cụ bảo mật uy tín (như Malwarebytes hoặc Windows Defender ở chế độ sâu) để phát hiện các thành phần độc hại chạy ngầm (persistence mechanisms).

- Đánh Giá Lại Các Tiện Ích Khác: Hãy xem xét lại tất cả các tiện ích bạn đang sử dụng. Nếu một công cụ đã không được cập nhật trong thời gian dài, hoặc nhà phát triển không minh bạch, hãy cân nhắc thay thế bằng các giải pháp mã nguồn mở (open-source) hoặc các công cụ chính thức từ nhà cung cấp lớn.

An ninh trình duyệt không chỉ dừng lại ở việc cài đặt phần mềm diệt virus; nó đòi hỏi sự cảnh giác liên tục đối với chuỗi cung ứng phần mềm bạn đang phụ thuộc.